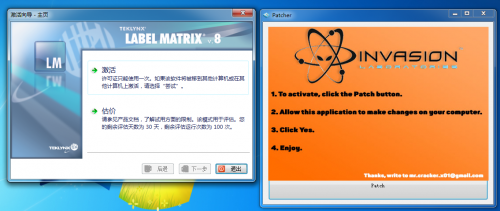

近期,腾讯安全威胁情报中心接到某公司网管发来的求助,称从非官方渠道下载了条码标签打印软件后,使用激活工具patcher.exe进行激活破解时,发现恶意程序关闭了系统的安全防护功能。

(图:条码打印软件(LABEL MATRIX)激活工具)

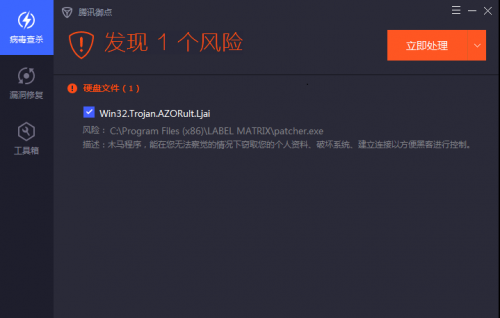

腾讯安全进而检测发现,AZORult商业间谍木马在国内传播升级,该病毒主要通过条码打印软件激活工具进行“水坑”攻击,会联网下载商业间谍木马,被攻击后将导致相关单位遭受严重损失。目前,腾讯电脑管家、腾讯T-Sec 终端安全管理系统(腾讯御点)均可拦截并查杀该病毒,同时提醒广大企业用户年底不应掉以轻心,强化内网安全以防中招。

(图:腾讯T-Sec 终端安全管理系统)

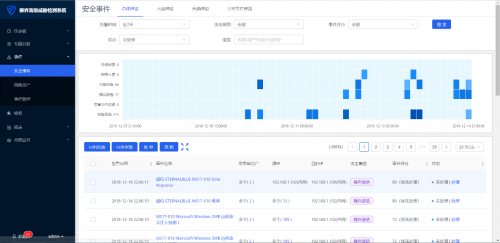

据腾讯安全威胁情报中心检测数据统计,此次有多家企业受到AZORult商业间谍木马攻击影响,上海、江苏、广东、湖北等地,成为本次攻击受害较严重的区域。不法黑客瞄准制造业、商业公司最普遍使用的条码打印软件下手,导致木马影响相关制造、流通领域,以及使用二维码收付款业务的商户门店等,对企业的网络安全构成严重威胁。

据腾讯安全专家介绍,AZORult商业间谍木马善于伪装,关闭系统安全防护功能,令普通用户难觅踪迹。一旦入侵成功,即可获得对目标电脑的完全控制权,扫描受害者的环境,窃取登录密码、Cookie、浏览历史记录等个人信息。同时,还会尝试从大量程序中获取账号密码等敏感信息,并关闭中毒系统的安全防护功能,危害极大。

应用水坑攻击是AZORult商业间谍木马大肆蔓延的重要原因之一。如同埋伏在水坑旁等待前来喝水的猎物一样,信息安全领域的水坑攻击,是APT攻击的一种常用手段,不法黑客通过分析被攻击者的网络活动规律,寻找被攻击者经常访问的网站弱点,入侵这些防御措施相对薄弱的服务器并植入恶意程序,当用户访问了这些网站,就会遭受感染。

而在本次AZORult商业间谍木马攻击事件中,攻击者首先通过入侵条码打印软件激活类工具,随后利用这些工具发起水坑攻击。当用户下载条码标签打印软件,对软件进行激活破解时,就会通过Powershell命令从远程服务器下载勒索软件。如果此时用户缺乏足够的安全意识,点击运行下载的文件就会遭受AZORult木马的攻击。

年关将至不少病毒开始趁乱作恶,为更好地遏制AZORult商业间谍木马带来的扩散态势,腾讯安全反病毒实验室负责人马劲松建议广大企业网络管理员,统一使用正版软件,避免通过破解工具进行激活;同时,建议企业用户选择使用腾讯T-Sec 高级威胁检测系统(腾讯御界)检测未知黑客的各种可疑攻击行为,全方位保障企业自身的网络安全。

(图:T-Sec 高级威胁检测系统)

相关阅读: